Rollenbasierte Zugriffskontrolle

Sichere und flexible RBAC-Lösungen für Ihr Unternehmen

In komplexen Unternehmensanwendungen ist die Verwaltung von Benutzerrechten eine zentrale Herausforderung. Rollenbasierte Zugriffskontrolle (RBAC) bietet eine strukturierte Methode, um Zugriffsrechte zu verwalten, Sicherheitsrisiken zu minimieren und gleichzeitig die Benutzerfreundlichkeit zu gewährleisten.

Elasticbrains entwickelt maßgeschneiderte RBAC-Systeme, die sich nahtlos in Ihre bestehende Infrastruktur integrieren. Von einfachen Rollen-Systemen bis hin zu komplexen hierarchischen Berechtigungsmodellen – wir implementieren Lösungen, die Ihre spezifischen Sicherheitsanforderungen erfüllen und gleichzeitig die Verwaltung vereinfachen.

Sichere und flexible RBAC-Lösungen für Ihr Unternehmen

Granulare Zugriffskontrolle

Definieren Sie präzise Berechtigungen auf Ressourcen-, Funktions- und Datenebene mit flexiblen Rollen und Rechtestrukturen.

Sicherheit & Compliance

Erfüllen Sie DSGVO-Anforderungen und Compliance-Vorgaben durch strukturierte Rechteverwaltung und lückenlose Audit-Trails.

Einfache Verwaltung

Verwalten Sie Benutzerrechte zentral über intuitive Admin-Interfaces ohne Code-Änderungen oder Deployment.

Skalierbarkeit

Wachsen Sie mit Ihrem Unternehmen – von wenigen Rollen bis zu komplexen Hierarchien mit hunderten Berechtigungen.

Unsere RBAC-Lösungen

Basis-RBAC-System

Implementierung grundlegender Rollenstrukturen mit statischen Berechtigungen für kleinere Anwendungen und klar definierte Benutzergruppen.

Hierarchisches RBAC

Komplexe Rollenhierarchien mit Vererbung von Berechtigungen, ideal für große Organisationen mit verschachtelten Abteilungsstrukturen.

Attributbasierte Zugriffskontrollen (ABAC)

Erweiterte Zugriffskontrolle basierend auf Benutzerattributen, Kontextinformationen und Geschäftsregeln für maximale Flexibilität.

Multi-Tenant RBAC

Isolierte Rechtesysteme für Multi-Tenant-Anwendungen mit mandantenspezifischen Rollen und Berechtigungen.

Zeitlich begrenzte Zugriffe

Automatische Gewährung und Entzug von Berechtigungen basierend auf zeitlichen Bedingungen oder Projektphasen.

Implementierungsansätze

Datenbank-Design

Durchdachte Datenbankstrukturen mit Tabellen für Benutzer, Rollen, Berechtigungen und Zuweisungen, optimiert für schnelle Abfragen.

Middleware-Integration

Nahtlose Integration in Ihre Backend-Architektur mit Middleware-Komponenten für automatische Berechtigungsprüfungen.

Frontend-Berechtigungen

Dynamische UI-Anpassung basierend auf Benutzerrechten – verstecken oder deaktivieren von nicht-autorisierten Funktionen.

API-Absicherung

Automatische Prüfung von API-Endpunkten mit deklarativen Berechtigungsanforderungen und JWT-Token-Integration.

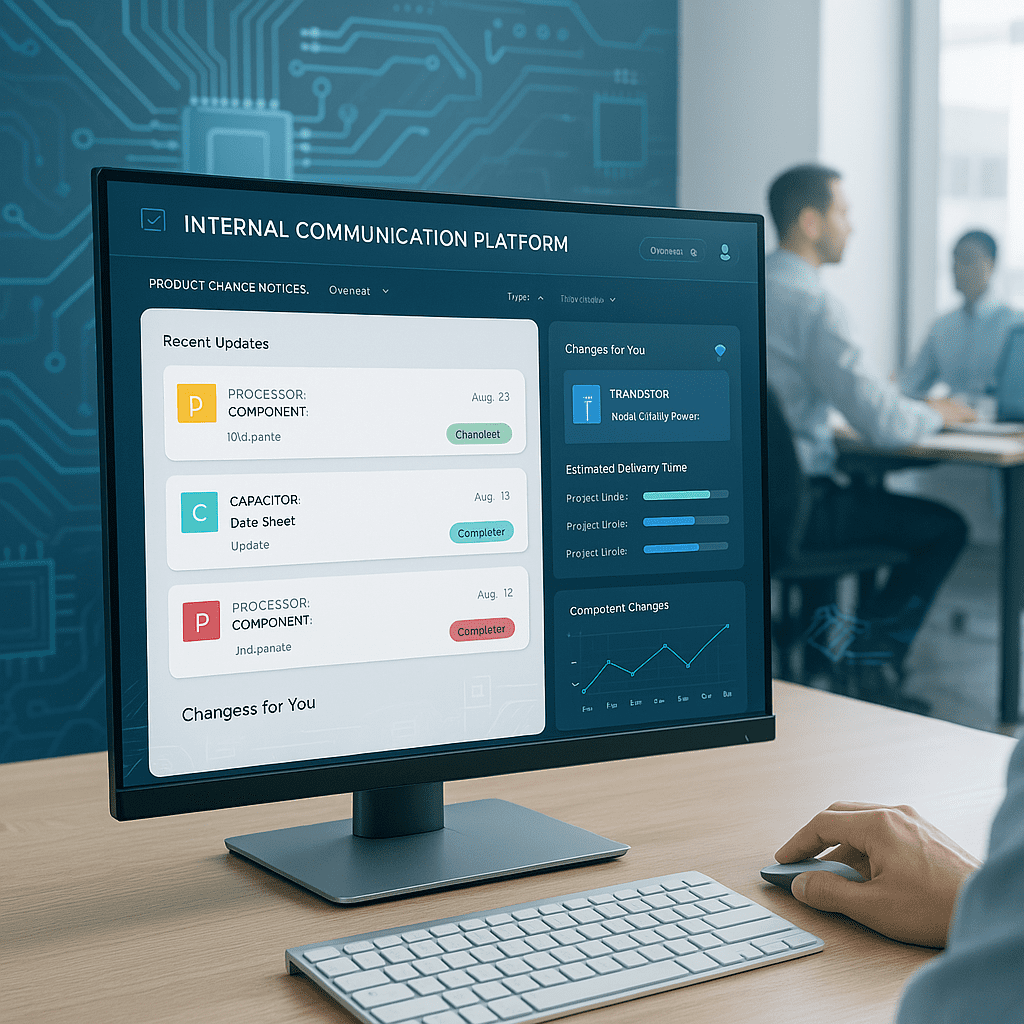

Admin-Interface

Benutzerfreundliche Verwaltungsoberflächen zur Verwaltung von Rollen, Berechtigungen und Benutzerzuweisungen ohne technisches Know-how.

Zentrale Features

Rollenverwaltung

Erstellen, bearbeiten und löschen von Rollen mit konfigurierbaren Berechtigungssets.

Berechtigungsgruppen

Gruppierung von Berechtigungen zu logischen Sets für einfachere Verwaltung und Übersichtlichkeit.

Rollenvererbung

Hierarchische Rollenstrukturen mit automatischer Vererbung von Berechtigungen.

Audit-Logs

Lückenlose Protokollierung aller Berechtigungsänderungen und Zugriffe für Compliance und Sicherheit.

Bedingte Zugriffe

Dynamische Berechtigungen basierend auf Kontext, Zeit, Standort oder anderen Bedingungen.

Rechtedelegation

Ermöglichung für Benutzer, temporär Rechte an andere Benutzer zu delegieren.

Technologien und Standards

JWT & OAuth 2.0

Implementierung mit JSON Web Tokens und OAuth 2.0 für sichere, stateless Authentifizierung und Autorisierung.

Casbin

Integration mit Casbin für flexible, policy-basierte Zugriffskontrolle und komplexe Berechtigungsmodelle.

PostgreSQL / MongoDB

Optimierte Datenbankstrukturen für effiziente Speicherung und Abfrage von Rollen und Berechtigungen.

LDAP / Active Directory

Integration mit bestehenden Verzeichnisdiensten für synchronisierte Benutzerverwaltung.

SAML / SSO

Unterstützung für Single Sign-On und SAML-basierte Authentifizierung in Enterprise-Umgebungen.

RESTful APIs

Bereitstellung von REST-APIs für programmatischen Zugriff auf Rechteverwaltung und Integration in Drittsysteme.

Anwendungsfälle

Enterprise-Anwendungen

Komplexe RBAC-Systeme für große Unternehmen mit verschiedenen Abteilungen, Standorten und Hierarchieebenen.

SaaS-Plattformen

Multi-Tenant-RBAC für SaaS-Produkte mit kundenspezifischen Rollen und Berechtigungen.

Kundenportale

Differenzierte Zugriffsrechte für verschiedene Kundengruppen, Partner und interne Benutzer.

Dokumentenmanagement

Feingranulare Berechtigungen auf Ordner-, Dokument- und Feldebene mit Versionsverfolgung.

Starten Sie mit RBAC

Unser Expertenteam ist bereit, Ihnen zu helfen, ein maßgeschneidertes RBAC-System zu entwickeln, das Ihre Sicherheitsanforderungen erfüllt, Compliance gewährleistet und gleichzeitig einfach zu verwalten ist. Von der Konzeption über die Implementierung bis zum laufenden Betrieb – wir begleiten Sie auf jedem Schritt.

Kontaktieren Sie uns